本記事では、組織における情報セキュリティ管理の必要性と、情報セキュリティマネジメントシステム(ISMS)の考え方を出発点として、情報セキュリティポリシー、情報セキュリティの要素(機密性・完全性・可用性・真正性・責任追跡性・否認防止・信頼性)、情報セキュリティリスクやリスクコミュニケーション、情報セキュリティインシデント、そして継続的改善とPDCAサイクルまでを体系的に解説します。

1. 情報セキュリティ管理とISMSの考え方

本章では、なぜ情報セキュリティ管理が必要なのか、その全体像と、それを仕組みとして運用するISMSという考え方を説明します。

情報セキュリティ管理の必要性

情報は、企業や組織にとってお金や設備と同じくらい重要な資産です。顧客情報や技術情報、取引先情報などが漏えいしたり、改ざんされたり、使えなくなったりすると、信用の失墜や損害賠償、業務停止など大きな影響が出てしまいます。そのため、情報を守るための「管理」が欠かせません。

情報セキュリティ管理では、単にウイルス対策ソフトを入れるといった技術的な対策だけでなく、ルールづくりや教育、組織体制の整備なども含めて、総合的に情報を守る仕組みを整えます。人・物・技術のすべてを対象にして、日常的に運用・見直しを行うことが重要なポイントになります。

情報セキュリティマネジメントシステム(ISMS)

ISMS(Information Security Management System)は、情報セキュリティを組織的・継続的に管理するための仕組みを指します。簡単にいえば、「情報をどう守るか」を決め、実行し、その結果を評価して改善するというサイクルを仕組みとして回すための枠組みです。

ISMSでは、まず組織の情報資産とリスクを把握し、それに見合ったセキュリティレベルやルールを定めます。そのうえで、実際の運用状況を定期的に点検し、問題があれば対策やルールを見直します。このように、計画から改善までを一体として管理することで、環境の変化や新たな脅威にも柔軟に対応できるようにしているのが特徴です。

2. 情報セキュリティポリシーとルールづくり

本章では、組織全体として情報セキュリティにどう取り組むかを示す「情報セキュリティポリシー」について解説します。

情報セキュリティポリシー(情報セキュリティ方針)

情報セキュリティポリシーは、組織が情報セキュリティにどのような姿勢で取り組むのかを示した最上位のルールです。経営者が「当社は顧客情報をこう守る」「このような行為は禁止する」といった基本方針を明文化し、内外に示します。いわば、情報セキュリティに関する「憲法」のようなものだと考えるとわかりやすいです。

このポリシーをもとに、具体的な社内規程や手順書が作られます。たとえば、パスワードの長さや更新頻度、USBメモリ利用の禁止・制限、入退室管理の方法など、日々の業務で守るべき細かなルールは、すべて情報セキュリティポリシーの方針に沿って決められます。社員全員が同じルールを理解し、行動をそろえるためにも、わかりやすいポリシーの策定と周知が重要になります。

3. 情報セキュリティの基本三要素(CIA)

本章では、情報セキュリティの根幹となる3つの要素である機密性・完全性・可用性について説明します。

機密性

機密性とは、「許可された人だけが情報を見たり使ったりできるようにすること」です。顧客情報や人事情報など、誰でも見られてしまうと困る情報はたくさんあります。こうした情報が、関係者以外に見られないように守ることが機密性の目的です。

機密性を確保するためには、IDとパスワードによる認証、入退室管理、暗号化などの対策が用いられます。また、紙の書類を放置しない、画面をロックするなど、人の行動に関するルールも重要です。技術面と運用面を組み合わせて、情報にアクセスできる人を適切に限定していきます。

完全性

完全性とは、「情報が正しく、勝手に書き換えられていない状態を保つこと」です。もし受注金額や口座番号が勝手に変更されてしまうと、誤った請求や振り込みが行われ、大きなトラブルにつながります。情報が正しい状態で保管・処理されることが、業務の信頼性に直結します。

完全性を守るためには、アクセス権限の制御や、変更履歴の記録、チェックサムやハッシュ値による改ざん検知などが用いられます。データ入力時のダブルチェックや、承認フローを設けるといった運用面の工夫も、完全性を高める有効な方法です。

可用性

可用性とは、「必要なときに、必要な情報やシステムを利用できる状態にしておくこと」です。システムが頻繁に止まってしまったり、災害で長期間利用できなくなったりすると、業務が続けられません。どれだけ機密性や完全性が高くても、使えないシステムでは意味がないということです。

可用性を確保するためには、冗長構成やバックアップ、予備回線の用意など、障害に強い仕組みづくりが必要です。また、障害が発生したときの復旧手順をマニュアル化し、訓練しておくことで、停止時間を短くすることも重要な対策となります。

4. 情報セキュリティの追加要素と信頼性

本章では、基本三要素を補完する4つの要素について紹介します。

真正性

真正性とは、「その情報や通信が、本当に本人によって作成・送信されたものであることを確認できる性質」です。なりすましメールや偽サイトなど、本人を装った攻撃が増えているため、真正性の確保は非常に重要になっています。

真正性を高めるためには、電子証明書や電子署名、ワンタイムパスワードなどの仕組みが利用されます。これらを使うことで、「このメッセージやファイルは確かにこの人が作ったものだ」と第三者が確認できるようになり、なりすましによる被害を減らすことができます。

責任追跡性

責任追跡性とは、「誰が、いつ、どのような操作を行ったかを後から追跡できる性質」です。もし不正アクセスや情報漏えいが発生したときに、原因となった操作や関係者を特定できなければ、再発防止策を立てることも、責任の所在を明らかにすることもできません。

責任追跡性を確保するためには、アクセスログや操作ログを適切に記録・保管することが必要です。ログには、ユーザーID・日時・操作内容などを残し、改ざんされないように保護することも求められます。ログを後から分析することで、不審な操作の発見や、問題発生時の調査に役立てることができます。

否認防止

否認防止とは、「あとになって『自分はやっていない』と主張しても、それを否定できるようにする性質」です。たとえば、オンライン契約で契約者が「そんな契約はしていない」と言い出した場合に、契約を締結した事実を証明できなければ、サービス提供側は大きなリスクを負うことになります。

否認防止のためには、真正性と同様に電子署名や電子証明書、タイムスタンプなどの技術が活用されます。これらを組み合わせることで、「この時点で、この人が、この内容に同意した」という証拠を残し、後日のトラブルを防ぐことができます。

信頼性

信頼性とは、「システムや機器が、期待どおりに安定して動作し続ける性質」です。頻繁に故障が発生したり、動作が不安定だったりするシステムは、業務に支障をきたし、結果的に情報セキュリティ上のリスクを高めてしまいます。

信頼性を高めるためには、品質の高いハードウェアやソフトウェアを採用し、定期的な保守や検査を行うことが重要です。また、設計段階から障害を起こしにくい構成を検討したり、テストを十分に行ったりすることで、運用開始後のトラブルを減らすことができます。

5. 情報セキュリティリスクとコミュニケーション、インシデント対応

本章では、情報セキュリティリスクとその共有を行うリスクコミュニケーション、そして実際に問題が起きたときの情報セキュリティインシデントについて解説します。

情報セキュリティリスク

情報セキュリティリスクとは、「情報資産が被害を受ける可能性と、その影響の大きさ」をまとめて表したものです。ウイルス感染や不正アクセス、内部不正、災害によるシステム障害など、情報を取り巻く脅威は多岐にわたります。それぞれの脅威がどのくらいの確率で起き、起きたときにどれほどの損害が出るのかを考えることが重要です。

情報セキュリティリスクを適切に把握することで、どの部分にどれだけ対策を投じるべきかを判断できます。リスクの高い部分には強力な対策を行い、リスクの低い部分は最低限の対策にとどめるなど、限られた資源を有効に配分するための基準になります。

リスクコミュニケーション

リスクコミュニケーションとは、情報セキュリティリスクについて、関係者同士で情報を共有し、理解を深めるための対話や説明のことです。経営者、情報システム部門、現場部門、場合によっては顧客や取引先など、多くの関係者がリスクの影響を受ける可能性があります。

このため、「どのようなリスクがあるのか」「そのリスクが起きると誰にどんな影響が出るのか」「どの対策にどれだけコストがかかるのか」といった情報をわかりやすく伝え、意見交換を行うことが大切です。リスクコミュニケーションが不足していると、現場が納得しないままルールを押しつける形になり、結果としてルールが守られないという問題が起こりやすくなります。

情報セキュリティインシデント

情報セキュリティインシデントとは、情報セキュリティに関する事故や事件、またはそのおそれがある出来事を指します。たとえば、ウイルス感染、情報漏えい、不正アクセス、機器の紛失などが代表的な例です。「かもしれない段階」でも、将来の被害につながる可能性があればインシデントとして扱われます。

インシデントが発生した場合には、被害の拡大を防ぐために迅速な対応が求められます。そのために、連絡体制や初動対応の手順を事前に決めておき、定期的に訓練を行うことが重要です。また、発生後には原因究明と再発防止策の検討を行い、情報セキュリティポリシーや運用ルールの改善につなげていく必要があります。

6. 継続的改善とPDCAサイクル

本章では、情報セキュリティ管理を一度きりで終わらせず、継続的にレベルアップさせていく考え方として、継続的改善とPDCAサイクルを説明します。

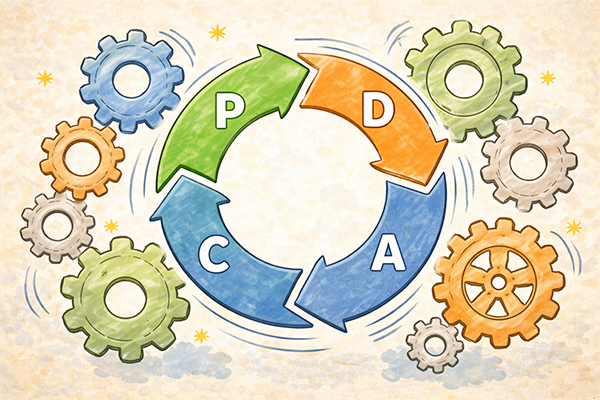

継続的改善(PDCAサイクル)

継続的改善とは、「一度決めた仕組みやルールを作りっぱなしにせず、状況の変化や問題点に応じて少しずつ良くしていくこと」です。情報セキュリティを取り巻く脅威や技術、法律は常に変化しているため、数年前に作ったルールが今でも最適とは限りません。そこで、運用を続けながら定期的に見直しを行い、改善を積み重ねていく姿勢が求められます。

この継続的改善を進めるための代表的な考え方がPDCAサイクルです。PDCAは、Plan(計画)→ Do(実行)→ Check(評価)→ Act(改善)の4段階で活動を進める手法を指します。まず情報セキュリティの目標や方針、ルールを計画し(Plan)、実際の業務で運用し(Do)、監査や点検で運用状況を確認・評価し(Check)、その結果をもとにルールや仕組みを見直して改善します(Act)。このサイクルを繰り返すことで、情報セキュリティレベルを段階的に高めていくことができます。

まとめ

情報セキュリティ管理は、単に機械的な対策を入れるだけでなく、組織全体で情報を守る仕組みを整えていく活動であることがわかります。

まず、情報セキュリティ管理の基盤には、組織としての意思を示す情報セキュリティポリシーと、それを実行・改善する枠組みとしてのISMSがあります。そして、守るべき対象を考えるうえでは、機密性・完全性・可用性という基本三要素に加え、真正性・責任追跡性・否認防止・信頼性といった要素も意識することが重要でした。これらの要素をバランスよく満たすことで、はじめて信頼できる情報システムや業務運用が実現します。

さらに、情報セキュリティリスクを正しく把握し、リスクコミュニケーションを通じて関係者の理解と協力を得ること、実際に起きた情報セキュリティインシデントへの対応と再発防止を行うことが欠かせません。そして、PDCAサイクルによる継続的改善を続けることで、変化し続ける脅威環境に対応できます。ITパスポート試験では、これらの用語を単に暗記するだけでなく、「組織が情報を守る全体の流れ」の中でどうつながっているかを意識して学ぶと、関連する問題にも対応しやすくなります。

コメント