本記事では、情報セキュリティ対策を人的・技術的・物理的の3つに分けて整理し、それぞれの考え方、代表的な用語、実務での活用方法までを体系的に確認します。日常業務の中で実行しやすい基本対策を中心に、現場でどのように役立つのかがイメージできるようにまとめています。

1. 人が守るセキュリティ対策を理解する

人的セキュリティ対策は、従業員や利用者の行動によって情報を守るための対策です。どれほど優れたシステムを導入していても、ルールを守らない行動や不注意があれば情報漏えいや不正利用につながるため、教育・訓練・監視・運用ルールの徹底が重要になります。

情報セキュリティ啓発

情報セキュリティ啓発は、組織の中で働く人に対して、情報を守る意識を高めるための取り組みです。パスワードの使い回しを避けることや、不審なメールを安易に開かないことなど、基本的な行動を定着させる土台になります。

この対策は、一度説明して終わりでは十分ではありません。日々の業務の中で繰り返し注意喚起を行い、なぜその行動が必要なのかを理解してもらうことで、ミスや油断による事故を減らしやすくなります。

情報セキュリティ訓練

情報セキュリティ訓練は、実際の攻撃や事故を想定して対応力を身につけるための取り組みです。特に標的型メールを想定した訓練は、現実の脅威に近い形で注意力を高められるため、実践的な対策としてよく用いられます。

訓練の目的は、失敗した人を責めることではなく、危険に気づく力を高めることです。訓練結果をもとに弱い部分を見つけ、教育内容や業務手順を改善していくことが大切です。

監視

監視は、組織の内部で不適切な行為や異常な操作が起きていないかを確認するための取り組みです。たとえば、誰がどの情報にアクセスしたのかを記録し、不自然な動きがあれば早めに把握できるようにします。

監視が機能すると、問題の早期発見だけでなく、不正をしにくい環境づくりにもつながります。ただし、監視は単なる見張りではなく、適切なルールと説明のもとで運用し、業務とのバランスを取ることが重要です。

内部不正防止ガイドライン

内部不正防止ガイドラインは、組織の内部にいる人による情報持ち出しや不正利用を防ぐための考え方や対策の指針です。退職予定者による情報の持ち出しや、権限を悪用した不正行為などを防ぐために役立ちます。

内部不正は、技術だけでは防ぎきれないことが多いため、ルール整備と人への働きかけを組み合わせる必要があります。職務分掌、権限管理、記録の保存、定期的な見直しを通じて、不正が起きにくい環境をつくることが大切です。

アクセス権

アクセス権は、誰がどの情報やシステムを利用できるかを定める権限のことです。必要な人に必要な範囲だけを許可することで、情報の漏えいや誤操作のリスクを抑えられます。

アクセス権の管理では、入社・異動・退職などに応じて設定を見直すことが重要です。権限を放置すると、本来不要な人が機密情報にアクセスできてしまうため、定期的な確認が欠かせません。

教育・訓練の実施

情報セキュリティに関する教育・訓練は、人的対策を現場で機能させるための中心的な取り組みです。知識があっても実際の行動に結び付かなければ意味がないため、繰り返し学び、実践できる状態を作る必要があります。

教育では基本ルールの理解を深め、訓練では実際の場面を想定した対応を身につけます。この2つを組み合わせることで、従業員が日常業務の中で自然に安全な行動を取れるようになります。

ポリシー・社内規程・マニュアルの遵守

情報セキュリティポリシーや社内規程、マニュアルの遵守は、組織として統一した安全行動を取るために欠かせません。人によって判断がばらつくと、ある部署では安全でも別の部署では危険という状態が生まれてしまいます。

文書を整備するだけでは不十分で、実務で守られる形になっていることが大切です。現場に合わない規程は形だけになりやすいため、運用しやすい内容にし、必要に応じて見直すことが求められます。

アクセス管理

アクセス管理は、アクセス権の設定を実際の運用として適切に回していくことです。誰にどの権限を与えるか、変更や削除をいつ行うかを管理し、情報への不適切な接触を防ぎます。

特に身近な業務では、共有フォルダや業務システムの権限設定が重要です。便利さを優先して誰でも見られる状態にすると、情報漏えいの原因になりやすいため、業務内容に応じた細かな管理が必要です。

2. 技術で守るセキュリティ対策を整理する

技術的セキュリティ対策は、システムやネットワーク、端末に対して技術的な仕組みを用いて情報を守る対策です。不正アクセスの防止、通信の保護、端末の監視、データ流出の抑止など、幅広い脅威に対処するために多様な技術が使われます。

コールバック

コールバックは、相手からの接続要求に対して、いったん切断したうえで正しい相手にこちらから接続し直す仕組みです。古い認証方式の文脈で登場することがありますが、正当な接続相手かどうかを確認する考え方として理解しておくと役立ちます。

この仕組みの狙いは、なりすましや不正接続を防ぐことにあります。現在では他の認証技術が多く用いられますが、接続先の正当性を確かめるという考え方そのものは重要です。

アクセス制御

アクセス制御は、利用者や機器がどの資源を使えるかを技術的に制限する仕組みです。人的対策のアクセス権と関係が深く、設定内容をシステム上で確実に反映させる役割を持ちます。

適切なアクセス制御が行われていれば、不要な閲覧や変更を防ぎやすくなります。逆に設定が甘いと、内部の人でも不必要に広い範囲へアクセスできてしまい、被害が大きくなるおそれがあります。

ファイアウォール

ファイアウォールは、ネットワークの出入口で通信を監視し、許可された通信だけを通す仕組みです。外部からの不正な通信を遮断し、内部ネットワークを守る基本的な対策として広く使われています。

ただし、ファイアウォールだけで全ての攻撃を防げるわけではありません。許可された通信の中に悪意ある内容が紛れ込むこともあるため、他の対策と組み合わせて使うことが重要です。

WAF(Web Application Firewall:Webアプリケーションファイアウォール)

WAFは、Webアプリケーションに対する攻撃を防ぐための仕組みです。一般的なファイアウォールでは見つけにくい、WebサイトやWebサービス特有の不正なリクエストを検知し、遮断します。

Webサービスを提供する組織では、外部公開部分が攻撃の対象になりやすいため、WAFの役割は大きくなります。特に入力フォームや検索機能など、利用者が文字を送信できる部分では有効性が高いです。

IDS(Intrusion Detection System:侵入検知システム)

IDSは侵入検知システムであり、不正な侵入や異常な通信を見つけて管理者に知らせる仕組みです。攻撃そのものを止めるというより、問題の発見を支援する役割を持っています。

攻撃は完全には防ぎきれない場合もあるため、検知して早く気づくことが重要です。IDSを活用すると、被害が広がる前に調査や対処を始めやすくなります。

IPS(Intrusion Prevention System:侵入防止システム)

IPSは侵入防止システムであり、不正な通信を検知するだけでなく、自動的に遮断する機能を持ちます。IDSよりも一歩進んだ対策として位置付けられます。

ただし、自動遮断は便利な反面、正常な通信まで止めてしまう可能性もあります。そのため、運用では検知精度や設定内容を調整しながら、業務への影響を抑えることが大切です。

EDR(Endpoint Detection and Response)

EDRは、パソコンなどの端末で起きる不審な動作を検知し、調査や対応を支援する仕組みです。マルウェア感染後の挙動や、攻撃者による不正操作の痕跡を把握しやすくします。

最近の攻撃は、侵入された後に内部で活動を広げるものも多いため、端末側の監視は重要です。EDRは、被害の範囲を確認し、迅速な封じ込めにつなげる対策として注目されています。

DLP(Data Loss Prevention:情報漏えい防止)

DLPは、重要なデータの持ち出しや外部送信を制御し、情報漏えいを防ぐ仕組みです。機密ファイルのメール送信やUSBへの保存などを検知し、必要に応じて制限できます。

情報漏えいは外部攻撃だけでなく、内部の誤操作や不正によっても起こります。DLPは、データそのものに注目して保護するため、組織にとって重要な情報を守るうえで効果的です。

SIEM(Security Information and Event Management)

SIEMは、さまざまな機器やシステムのログを集約し、相関分析によって異常を見つけやすくする仕組みです。個別に見ると気づきにくい小さな変化も、まとめて分析することで攻撃の兆候を把握しやすくなります。

現代のシステムは構成が複雑で、ログの量も膨大です。そのため、SIEMを用いて監視を効率化し、異常の早期発見につなげることが重要になります。

検疫ネットワーク

検疫ネットワークは、安全性が確認されていない端末をそのまま社内ネットワークに接続させず、確認用の領域に隔離する仕組みです。更新不足や設定不備のある端末を持ち込んだ場合にも有効です。

この考え方により、問題のある端末が社内全体へ影響を広げるのを防げます。接続前に必要な更新や設定確認を行うことで、より安全なネットワーク利用が可能になります。

DMZ(DeMilitarized Zone:非武装地帯)

DMZは、外部に公開するサーバを社内ネットワークから切り分けて配置する領域です。Webサーバやメールサーバなどを直接社内の重要領域に置かないことで、侵入時の被害拡大を抑えます。

公開サーバは攻撃対象になりやすいため、社内の重要資産と距離を置くことが大切です。DMZは、外部公開と内部保護を両立するための代表的な設計方法です。

SSL/TLS(Secure Sockets Layer / Transport Layer Security)

SSL/TLSは、インターネット上の通信を暗号化して盗み見や改ざんを防ぐ仕組みです。Webサイトの閲覧や情報入力の際に、安全な通信路を作るために使われます。

特にIDやパスワード、個人情報を扱う場面では欠かせません。暗号化されていない通信では内容を見られる危険があるため、日常の業務でも重要な技術です。

VPN(Virtual Private Network:仮想専用線)

VPNは、インターネットのような公衆回線を使いながら、安全な仮想専用線を作る仕組みです。離れた拠点同士の接続や、在宅勤務から社内システムへ安全にアクセスする場面で活用されます。

通信を暗号化し、外部から内容を見られにくくできる点が大きな特徴です。テレワークの普及に伴い、VPNの重要性はさらに高まっています。

MDM(Mobile Device Management:モバイル端末管理)

MDMは、スマートフォンやタブレットなどのモバイル端末を一元管理する仕組みです。設定の配布、アプリ管理、紛失時の遠隔ロックやデータ消去などを行えます。

業務でモバイル端末を使う場面が増えるほど、管理の重要性も高まります。個人情報や業務データを安全に扱うためには、端末単位で適切に管理することが必要です。

電子透かし

電子透かしは、画像や文書などのデータに、目立たない形で識別情報を埋め込む技術です。著作権保護や流出時の追跡に役立ちます。

内容そのものを暗号化するのとは目的が異なり、誰が作成したか、どこから流出したかを示す手がかりを残す点に特徴があります。情報の利用管理や抑止効果の面で活用されます。

デジタルフォレンジックス

デジタルフォレンジックスは、情報機器やログなどを調査し、事故や不正の原因を明らかにする技術や手法です。証拠を保全しながら分析することが重視されます。

問題発生後に適切な対応を取るには、事実を正確に把握する必要があります。フォレンジックスは、原因究明だけでなく、再発防止や法的対応の面でも重要です。

ペネトレーションテスト

ペネトレーションテストは、実際の攻撃者に近い方法でシステムに侵入を試み、弱点を確認する परीक्षणです。単なる設定確認よりも実践的な安全性評価ができます。

この方法により、理論上は問題なく見えても、実際には悪用可能な穴が見つかることがあります。対策の有効性を現実的に検証する手段として用いられます。

ブロックチェーン

ブロックチェーンは、取引記録などを鎖のようにつなげて管理し、改ざんしにくくする仕組みです。1か所の管理者に依存しない形で記録の信頼性を高める考え方として知られています。

セキュリティ分野では、データの完全性を保つ観点で理解しておくことが大切です。記録の改ざん防止という性質が、情報の信頼確保に役立ちます。

耐タンパ性

耐タンパ性は、機器や装置が不正な分解、改造、解析をされにくい性質のことです。セキュリティ機器やICカードなどで重要な考え方です。

内部の秘密情報を守るには、ソフトウェアだけでなく、物理的に触られた場合への備えも必要です。耐タンパ性は、装置の信頼性を高めるうえで欠かせません。

セキュアブート

セキュアブートは、端末の起動時に正当なソフトウェアだけを読み込むよう確認する仕組みです。不正に書き換えられたプログラムの実行を防ぎます。

起動の最初の段階が攻撃されると、通常の対策では見つけにくい問題になることがあります。そのため、起動時から信頼できる状態を確保するセキュアブートは重要です。

TPM(Trusted Platform Module:セキュリティチップ)

TPMは、暗号鍵などの重要な情報を安全に保管するためのセキュリティチップです。端末内部で機密情報を守り、認証や暗号化の安全性向上に役立ちます。

ソフトウェアだけで鍵を管理するよりも、専用のハードウェアで保護するほうが安全性を高めやすくなります。TPMは、信頼できる端末環境を支える要素の一つです。

マルウェア・不正プログラム対策

マルウェア対策では、対策ソフトの導入や定義ファイルの更新などを通じて、不正プログラムの侵入や実行を防ぎます。基本的でありながら非常に重要な対策です。

攻撃手法は日々変化するため、導入しただけで安心することはできません。継続的な更新と監視を行い、常に新しい脅威へ対応できる状態を保つ必要があります。

ランサムウェア対策

ランサムウェア対策では、感染防止だけでなく、感染した場合に備えた復旧体制が重要です。データのバックアップ、3-2-1ルール、WORM機能、イミュータブルバックアップなどが代表例です。

特にバックアップは、単に保存するだけでなく、攻撃者に書き換えられにくい形で保管することが求められます。復旧できる状態を事前に確保しておくことが、被害を最小限に抑える鍵になります。

インターネット利用環境の安全設定

インターネット利用環境の安全設定には、スパム対策、URLフィルタリング、Webフィルタリング、コンテンツフィルタリング、MACアドレスフィルタリング、ペアレンタルコントロールなどがあります。利用者が危険なサイトや不要な通信に触れにくくすることが目的です。

これらの設定は、利用者のミスを補う役割も持っています。全員が常に正しく判断できるとは限らないため、技術的に危険へ近づきにくい環境を整えることが大切です。

クラウドサービスのセキュリティ対策

クラウドサービスのセキュリティ対策では、提供事業者任せにせず、自組織で設定や権限管理を適切に行うことが重要です。利便性が高い一方で、公開設定ミスなどによる情報漏えいも起こり得ます。

特にアクセス権や共有設定の見直しは欠かせません。クラウドはどこからでも使える反面、設定の誤りが広く影響するため、運用ルールと技術設定の両面から管理する必要があります。

脆弱性管理

脆弱性管理は、OSアップデートやセキュリティパッチの適用などによって、既知の弱点を放置しないようにする取り組みです。攻撃者はよく知られた弱点を狙うため、基本対策として非常に重要です。

更新作業は後回しにされがちですが、遅れるほど危険性は高まります。資産を把握し、優先順位をつけて計画的に修正していくことが、安定した運用につながります。

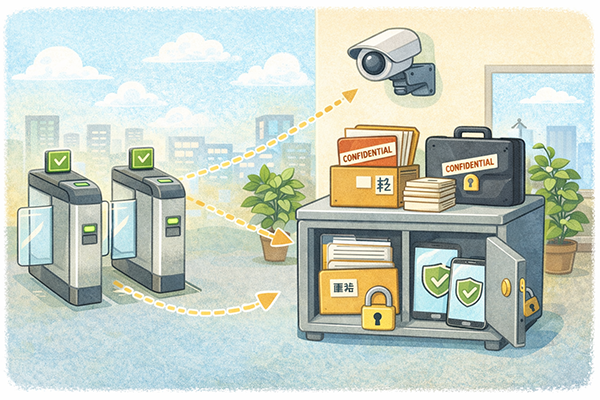

3. 現場を守る物理的セキュリティ対策を押さえる

物理的セキュリティ対策は、建物、部屋、機器、紙の資料などを物理的な手段で守る対策です。情報はデータだけでなく、端末の持ち出しや書類の盗難、のぞき見などによっても漏れるため、設備や行動ルールの両方が重要になります。

監視カメラ

監視カメラは、施設内の状況を記録し、不審者の侵入や不適切な行動を把握するための設備です。抑止効果と証拠保全の両面で役立ちます。

監視カメラがあることで、侵入や持ち出しなどの不正行為をしにくい環境を作れます。万一問題が発生した場合も、事後確認に活用できる点が大きな強みです。

施錠管理

施錠管理は、部屋や保管庫、機器などに対して鍵をかけ、許可された人だけが利用できるようにする対策です。最も基本的な物理対策の一つです。

基本的な対策であっても、徹底されていなければ意味がありません。鍵の管理方法や開閉の記録、返却ルールなども含めて適切に運用することが重要です。

入退室管理

入退室管理は、誰がいつどこに出入りしたかを把握し、無関係な人の立ち入りを防ぐ仕組みです。サーバ室や重要書類の保管場所では特に重要です。

記録が残ることで、問題が起きた際の確認もしやすくなります。許可範囲を明確にし、必要な人だけが入れるようにすることで、情報資産を守りやすくなります。

アンチパスバック

アンチパスバックは、一度入室に使ったカードを不正に使い回して、複数人が通過することを防ぐ仕組みです。入退室管理の正確性を高めるために用いられます。

この対策がないと、正規利用者の後ろに続いて不正に入る行為を見逃しやすくなります。記録と実際の人数を一致させるためにも重要な仕組みです。

インターロック

インターロックは、ある扉が開いている間は別の扉を開けられないようにする仕組みです。高い安全性が求められる場所で使われます。

二重扉のように段階的に入室させることで、不正侵入を防ぎやすくなります。重要設備のある区域では、こうした物理的な制御が有効です。

クリアデスク・クリアスクリーン

クリアデスク・クリアスクリーンは、机の上に機密書類を放置しないことや、離席時に画面を見られないようにする考え方です。日常業務で実践しやすい基本対策です。

高度な設備がなくても、日常の習慣を変えるだけで漏えいリスクを減らせます。特に共用スペースや来客対応のある環境では、非常に効果的です。

セキュリティケーブル

セキュリティケーブルは、ノートパソコンなどの機器を物理的に固定し、持ち去りを防ぐための道具です。小型で持ち運びやすい機器ほど有効です。

端末が盗まれると、機器本体だけでなく中のデータも危険にさらされます。そのため、盗難防止は情報保護の観点からも重要な意味を持ちます。

遠隔バックアップ

遠隔バックアップは、離れた場所にデータの複製を保管する方法です。災害や事故で一つの拠点が使えなくなっても、別の場所に保存されたデータから復旧しやすくなります。

物理的セキュリティの観点では、同じ場所に全てを置かないことが重要です。火災や地震、盗難などに備えるためにも、保管場所の分散は大きな意味を持ちます。

ICカードを用いた入退室管理

ICカードを用いた入退室管理は、社員証などを使って入退室を制御する実践例です。誰が入ったのかを自動で記録し、許可された人だけを通す運用がしやすくなります。

この方法は利便性と管理性を両立しやすく、多くの職場で導入されています。物理的な鍵よりも権限変更や履歴確認がしやすいため、組織的な管理に向いています。

まとめ

情報セキュリティ対策は、人的・技術的・物理的という3つの視点を組み合わせて考えることが重要です。人への教育やルールの徹底だけでは不十分であり、技術的な防御や物理的な管理もそろってはじめて、情報を多面的に守れるようになります。

人的対策では、啓発や訓練、監視、アクセス権管理などを通じて、安全な行動を定着させることが中心になります。技術的対策では、ファイアウォール、WAF、IDS、IPS、EDR、暗号化、バックアップ、脆弱性管理などを活用し、システムや通信、端末を守ります。物理的対策では、監視カメラ、施錠、入退室管理、クリアデスク、遠隔バックアップなどによって、施設や機器、書類を守ることがポイントです。

重要なのは、どれか一つの対策だけに頼らないことです。日常業務の中で基本的な対策を着実に実行し、それぞれの対策を連携させることで、情報漏えいや不正利用のリスクを大きく減らせます。情報セキュリティは特別な担当者だけの課題ではなく、組織全体で取り組むべき継続的な活動として理解しておくことが大切です。

コメント