本記事では、不正アクセスやウイルス感染などの被害受付・調査、再発防止のための提言、啓発活動を担うさまざまな情報セキュリティ組織・機関と、それらに関連する制度について解説し、情報セキュリティ委員会やCSIRT/SOC、各種届出制度、ISMAPやJ-CSIP、サイバーレスキュー隊、SECURITY ACTIONの役割と特徴を整理していきます。

1. 組織内の情報セキュリティ体制づくり

本章では、企業や組織の内部に設けられる情報セキュリティ委員会やCSIRT、SOCといった組織の役割を取り上げ、インシデント対応や再発防止にどのように関わっているのかを説明します。

情報セキュリティ委員会

情報セキュリティ委員会は、会社全体の情報セキュリティに関する方針や重要な対策を決めるための会議体です。経営層や情報システム部門、総務・人事部門など、関係部署の代表が集まり、組織としてどの程度のリスクを許容するのか、どのようなルールを整備するのかを検討します。情報セキュリティポリシーの策定や改定を担う中心的な組織と考えると分かりやすいです。

また、重大なインシデントが発生した場合には、その原因分析や再発防止策の方針を議論し、各部門に対して改善指示を出す役割も担います。現場のCSIRTやシステム担当者だけでは判断しきれない「経営判断」を行う場として、情報セキュリティ委員会が存在しているイメージです。定期的な開催と、決定事項の社内周知が重要なポイントになります。

CSIRT

CSIRT(Computer Security Incident Response Team)は、情報セキュリティインシデントへの対応を専門に行うチームです。インシデントが発生した際に、事実関係の確認、被害範囲の特定、一時的な遮断や復旧対応などを迅速に進める実務部隊だと捉えると良いでしょう。大きな企業では専任組織として設置されることも多くなっています。

CSIRTは、インシデント発生時だけでなく、平常時にもログの分析や脆弱性情報の収集、社内向けの注意喚起などを行います。さらに、発生したインシデントの原因や対応内容を整理し、情報セキュリティ委員会などへ報告することで、組織全体のルール見直しや教育計画に反映させていきます。つまり、CSIRTは「最前線で戦う部隊」でありつつ、「現場の知見を組織全体に還元する窓口」の役割も果たしています。

SOC(Security Operation Center)

SOC(Security Operation Center)は、組織のネットワークやシステムを24時間体制などで監視し、不審な通信や攻撃の兆候を検知・分析する専門組織です。大型モニターに多くのログやグラフが表示され、それを担当者が常時監視しているイメージがよく紹介されます。SOCは、自社内に設置する場合もあれば、外部の専門事業者に委託する場合もあります。

SOCで検知された異常な通信や振る舞いは、CSIRTへ連携され、実際のインシデント対応につなげられます。このように、SOCは「監視・早期発見」を担当し、CSIRTが「対応・復旧」を担当することで、組織全体として素早く被害を抑えられる体制を構成しています。ITパスポート試験では、SOCとCSIRTの役割の違いをイメージできるようにしておくと理解が深まります。

2. 不正アクセス・ウイルスに関する届出制度

本章では、不正アクセスやコンピュータウイルス、ソフトウェアの脆弱性などに関する情報を外部機関へ届け出る制度について解説します。

コンピュータ不正アクセス届出制度

コンピュータ不正アクセス届出制度は、自社のシステムに対して不正アクセスが行われた、あるいはそのおそれがあると判明した場合に、所定の窓口へ届け出る仕組みです。届出の対象には、外部からの不正ログインや、権限のない操作の試みなどが含まれます。

この制度を通じて収集された情報は、統計として分析され、被害の傾向把握や注意喚起、対策の検討に活用されます。個々の企業だけでは見えにくい攻撃の広がりや新しい手口を、国全体・業界全体の視点で把握できるようにすることが狙いです。企業側にとっても、届出を行うことで必要な助言や支援を受けやすくなるというメリットがあります。

コンピュータウイルス届出制度

コンピュータウイルス届出制度は、ウイルスに感染した、あるいは不審なファイルを発見した場合に、その情報を専門機関へ届け出るための仕組みです。届出内容としては、ウイルスの名称や特徴、感染経路の推定、被害状況などが含まれます。

集められた情報は、新しいウイルスの早期発見や解析に役立てられ、その結果としてワクチンソフトの提供や注意喚起情報の発信につながります。個々の組織が自分の被害だけを考えるのではなく、社会全体の安全性向上に協力するという意味合いも持っている点がポイントです。

ソフトウェア等の脆弱性関連情報に関する届出制度

ソフトウェア等の脆弱性関連情報に関する届出制度は、ソフトウェアやウェブサイトなどにセキュリティ上の弱点(脆弱性)を見つけた場合に、その情報を適切な窓口へ届け出る仕組みです。脆弱性は、攻撃者に悪用されると大規模な被害につながる可能性があるため、発見から公表までの取り扱いが慎重に行われます。

届出を受けた機関は、開発者やベンダーと連携して脆弱性の内容を確認し、修正プログラムの提供や対策方法の検討を進めます。そのうえで、対策が準備できたタイミングで広く公表することで、攻撃者に悪用されるリスクを抑えつつ、利用者に対策を促すことができます。この制度は、「脆弱性を見つけた人」と「それを直す人」「利用者」の間の調整役として重要な役割を果たしています。

3. 政府・業界による共同のセキュリティ取り組み

本章では、政府情報システム向けのセキュリティ評価制度であるISMAPや、企業間でサイバー情報を共有するJ-CSIP、そして緊急時に出動するサイバーレスキュー隊について説明します。

ISMAP(政府情報システムのためのセキュリティ評価制度)

ISMAPは、「政府情報システムのためのセキュリティ評価制度」の略称で、特にクラウドサービスなどを政府機関が利用する際に、そのセキュリティが一定の水準を満たしているかどうかを事前に評価・登録する仕組みです。登録されたサービスは、政府機関がシステムを構築するときの選択肢として利用されます。

この制度により、同じクラウドサービスを複数の省庁が使う場合でも、そのたびにゼロから個別評価を行う必要が減り、効率的かつ一定品質の確保がしやすくなります。また、事業者にとっては、ISMAPへの登録が「政府が求めるレベルのセキュリティを満たしている」という証明にもなり、信頼性向上につながります。

J-CSIP(サイバー情報共有イニシアティブ)

J-CSIPは、「サイバー情報共有イニシアティブ」と呼ばれる取り組みで、標的型攻撃メールなどのサイバー攻撃に関する情報を、関係企業や政府機関の間で共有する仕組みです。攻撃メールの本文や添付ファイルの特徴、送信元情報などを迅速に共有することで、同じ手口による被害の連鎖を防ぐことを目的としています。

企業単独では、自社に届いた攻撃メールしか把握できませんが、J-CSIPを通じて業界全体・国全体の情報を集約することで、攻撃の全体像や新しい傾向をより早くつかむことができます。こうした情報は、フィルタリング装置の更新や注意喚起文書の作成など、多様な対策に活用されています。

サイバーレスキュー隊(J-CRAT)

サイバーレスキュー隊(J-CRAT)は、大規模なサイバー攻撃を受けた組織に対して、専門家が支援に入るためのチームです。標的型攻撃やランサムウェア被害など、個々の企業では対処が難しい深刻なインシデントが発生した際に、原因分析やマルウェア解析、復旧支援、再発防止策の提案などを行います。

サイバーレスキュー隊の存在により、専門知識や人員が不足している組織でも、重大なインシデント発生時に必要な支援を受けられるようになります。また、支援の過程で得られた知見は、ガイドラインや注意喚起として他の組織にも共有されるため、社会全体の防御力向上にも貢献しています。

4. 中小企業の自主的なセキュリティ向上の取り組み

本章では、特に中小企業が自社の情報セキュリティ対策を宣言・実践するための仕組みであるSECURITY ACTIONについて解説します。

SECURITY ACTION

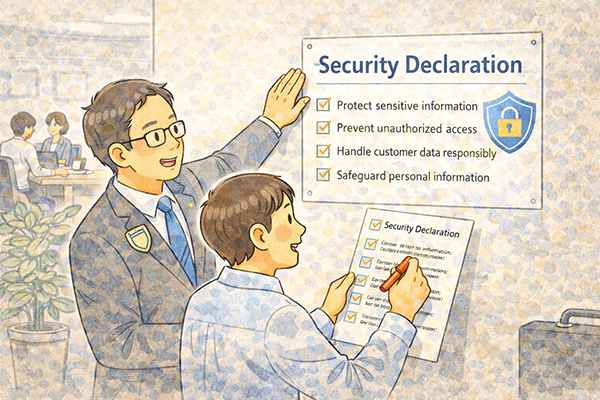

SECURITY ACTIONは、中小企業などが自社の情報セキュリティ対策の実施状況に応じて自己宣言を行い、ロゴマークを活用できる制度です。たとえば、「情報セキュリティ5か条」を実践する、といった基本的な取り組みから始められるように段階が用意されており、自社のレベルに応じて無理なくステップアップしていける設計になっています。

この制度に参加することで、企業は社内での意識向上や対策の見直しを進めやすくなります。また、名刺やウェブサイトなどにロゴを掲載することで、取引先や顧客に対して「情報セキュリティにきちんと取り組んでいる会社」であることをアピールできます。ITパスポート試験では、SECURITY ACTIONが中小企業の自主的な取り組みを後押しする制度だという位置づけを押さえておくと理解しやすいでしょう。

まとめ

情報セキュリティ組織・機関は、一つひとつが独立して存在しているわけではなく、インシデントの発見・対応・再発防止・啓発を支える大きなネットワークの一部として機能しています。

組織の内部では、情報セキュリティ委員会が方針や重要な判断を行い、CSIRTやSOCが日々の監視・対応を担います。外部との関係では、不正アクセスやウイルス、脆弱性に関する届出制度を通じて情報が集約され、ISMAPやJ-CSIP、サイバーレスキュー隊などが政府・業界レベルでの対策を進めています。さらに、中小企業向けのSECURITY ACTIONのような仕組みが、裾野の広いセキュリティ向上を後押ししています。

ITパスポート試験では、これらの用語を単に暗記するのではなく、「誰が」「何のために」存在しているのかを意識して理解することが大切です。インシデント発生時の流れを頭の中でイメージしながら、「社内組織」「届出制度」「政府・業界の支援」「中小企業の自主的取り組み」といった層に分けて整理すると、関連する問題にも対応しやすくなります。

コメント